文章最后更新时间:

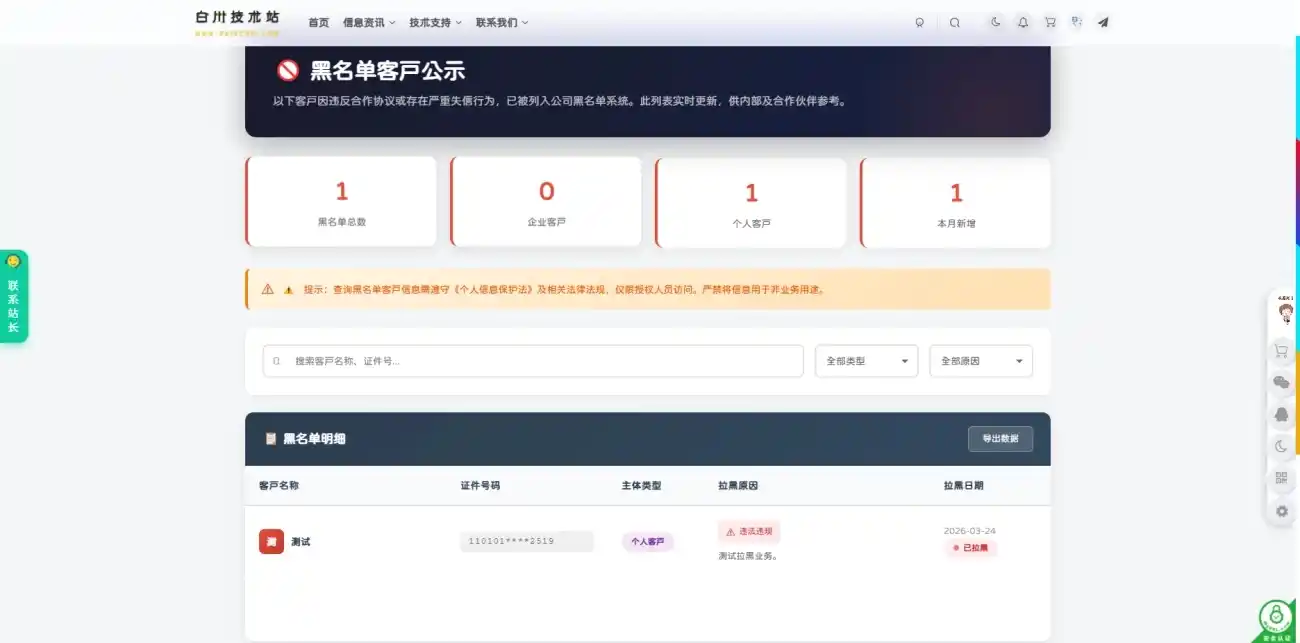

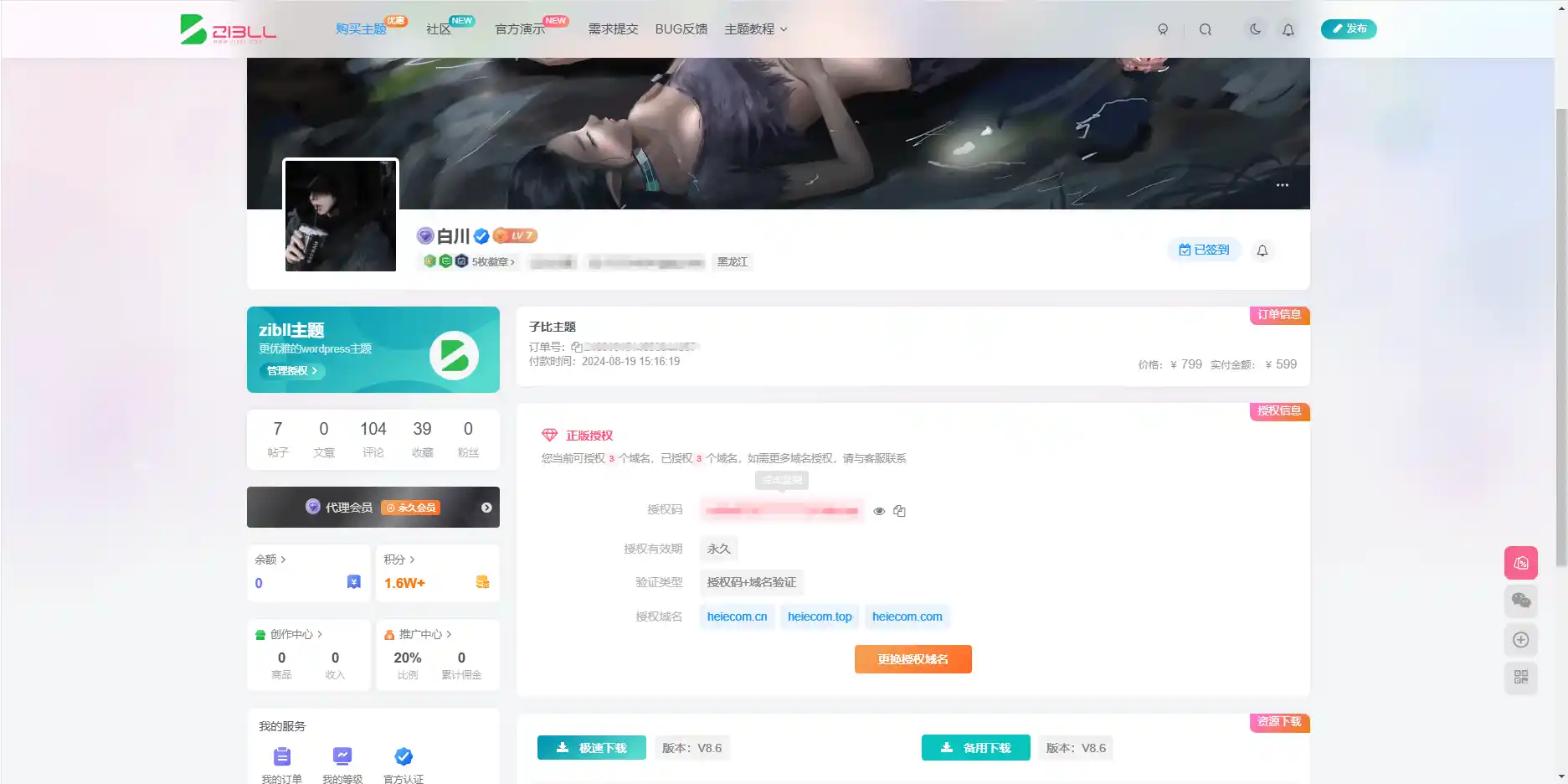

可能有个组织在做或者是有人公开了什么入侵方法,专门篡改wp网站文件,添加webshell反弹木马。

接单了,但我也懒得排查入侵来源,直接给他们清理木马,上WAF了

因为并没有出现删库勒索,像是玩弄,嬉耍

表现方式有:

所有目录都加了index.htm,index.html,还有php被替换,模板所有页面文件底部加了什么混淆的JS

插件目录,主题目录放了加密PHP木马文件,并且其中文件被替换,有的则新增插件文件夹伪装成supercache和redis连接件等常见插件文件,wp本体中伪装为wp-*.php文件

所有目录文件加了后缀

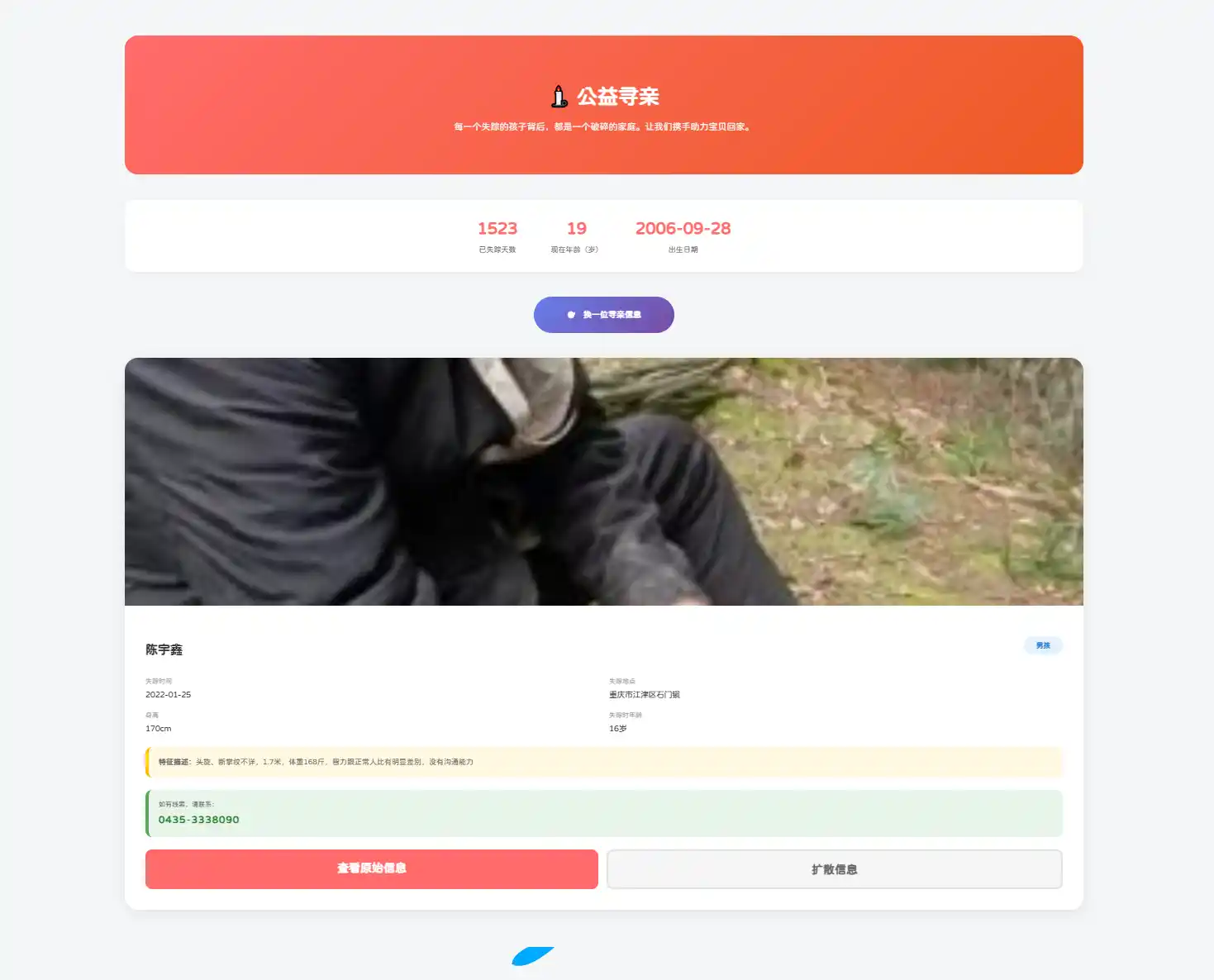

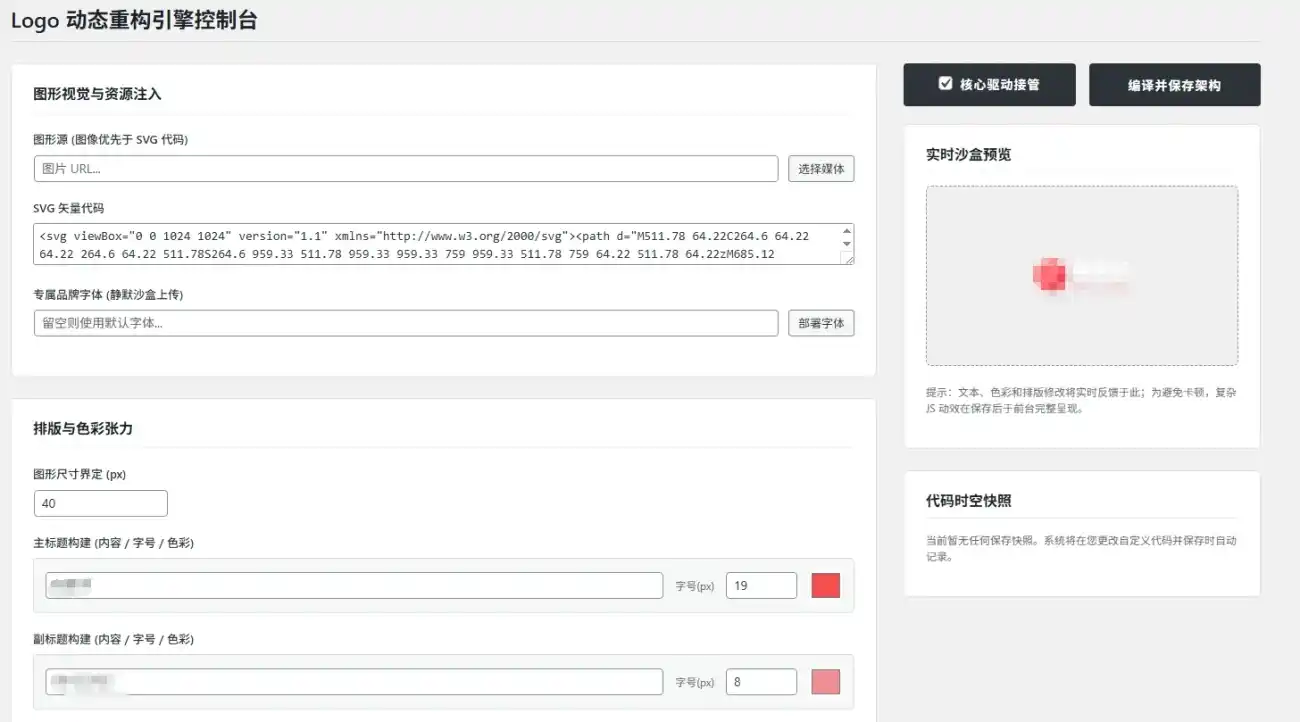

等等很多特点不排除组织作案或者公开漏洞,上几个图吧

最好加固一下目录,防止篡改,同时上WAF

![图片[1]-wordpress被黑解决方案-白川技术站](https://www.heiecom.com/wp-content/uploads/2026/03/4cea0c4095cae8acf72246be599e7c29_20260223204641589-image-250_x-oss-processimage2Fqualityq_502Fresizem_fillw_1300h_617.webp)

![图片[2]-wordpress被黑解决方案-白川技术站](https://www.heiecom.com/wp-content/uploads/2026/03/166350e0f69b289d1f7d60e2a5e69d90_20260223204752589-image-251_x-oss-processimage2Fqualityq_502Fresizem_fillw_1300h_628.webp)

![图片[3]-wordpress被黑解决方案-白川技术站](https://www.heiecom.com/wp-content/uploads/2026/03/5b7752952851ffbef0d7c4e07a8b9134_20260223204846298-image-252_x-oss-processimage2Fqualityq_502Fresizem_fillw_1300h_628.webp)

本文由 白川技术站—社会志愿服务团队 发布,转载请注明出处:wordpress被黑解决方案

温馨提示:

本文最后更新于

2026-03-11 21:00:19

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容